社外PC・社内PCの自動脆弱性診断がセキュリティリスク軽減につながる

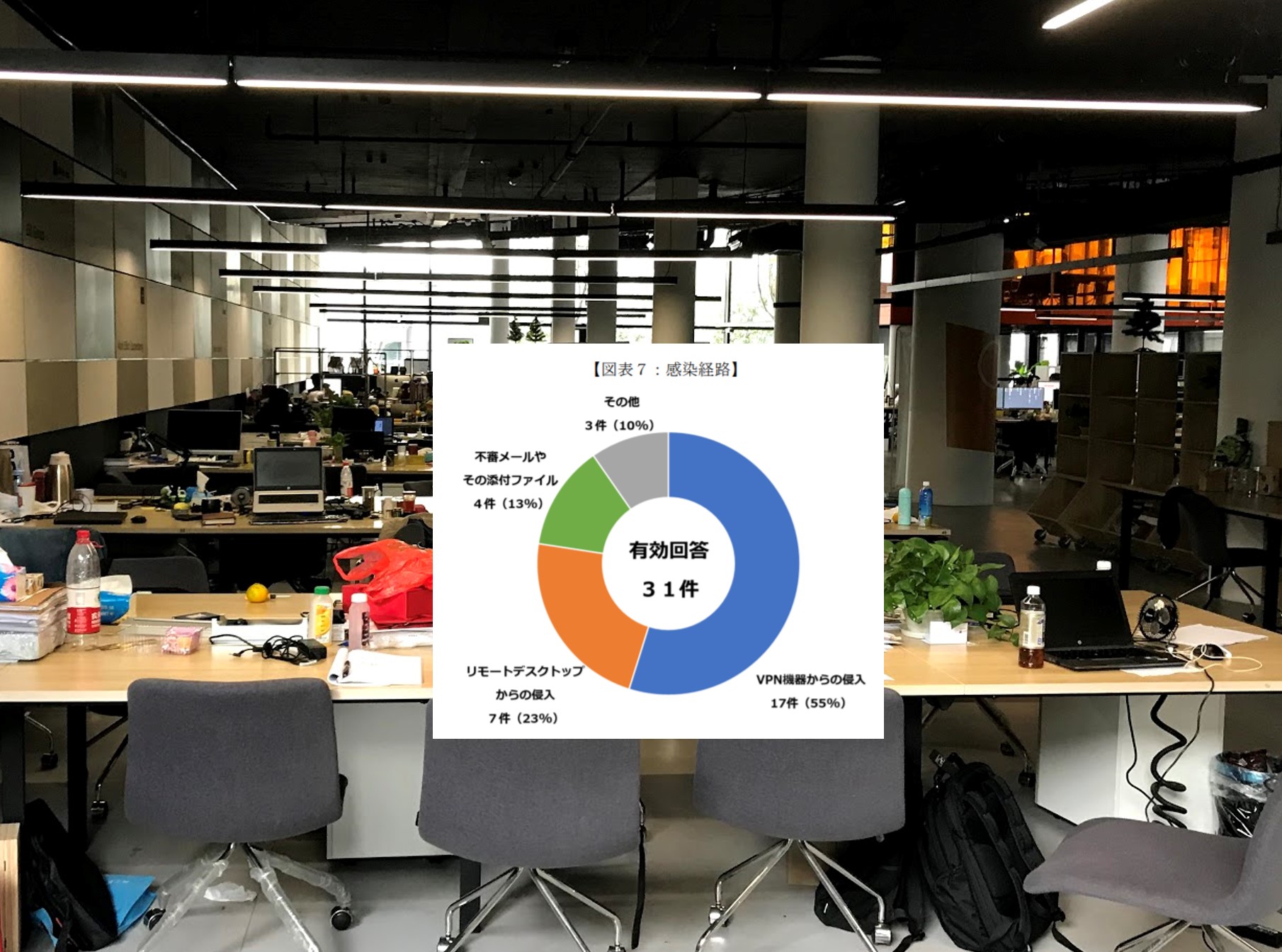

脆弱性は、プログラムのバグや仕様上の問題などによりシステムに障害を与える可能性があります。OSやアプリケーションソフトのリリース時に存在が確認できておらず、その後に各所の調査により脆弱性が発見されています。また攻撃を受けるまで発見されないケースもあります。脆弱性はマルウェアの感染やシステムの乗っ取り、システムダウンなどを引き起こす危険なものです。

脆弱性は、OSやアプリケーションソフトのほか、ミドルウェア、Webアプリケーションやネットワークプロトコル、CPUなどのハードウェアやファームウェアなどからも発見されています。ある意味必ずといっていいほど存在しているのが現状です。よってこれらを狙う攻撃も終わることがなく続いているのです。

提供元のベンダーは脆弱性の発見すると脆弱性を改善する更新プログラムを提供しています。基本的にベンダーの提供する更新プログラムを適用することによって脆弱性をなくすことができます。ただ脆弱性についてウイルス対策ソフトをインストールしていれば安心であるとは必ずしも言えるものではありません。ウイルス対策ソフトは必要なものではありますが、それだけでは十分とは言えません。

このように脆弱性対策の更新プログラムはあらゆるプロダクトのベンダーから日々最新版が提供されます。その脆弱性にも緊急に適用が必要なゼロデイパッチと言われるものは特に危険であるとされています。

業務で利用するPCを脆弱性の危険から守るためには常に更新プログラムが最新であることを把握し続けることが必要となります。そのためには利用している環境のPCやOS、アプリケーションソフトなどの更新プログラムのリリース情報とPCのインベントリから把握した更新プログラムのインストール情報を付け合わせることでその差異を見つけることが可能になります。この差異に対して更新プログラムを適用するというサイクルを常に回していくことが必要です。

QND Premiumでは、社内のクライアントPCの脆弱性を診断した結果をわかりやすくグラフィカルに表示することが可能です。また、テレワークで持ち出しているPCであっても同様に脆弱性診断が可能です。

クラウドサービスのISM CloudOneの脆弱性診断では、更新プログラム情報との突き合せを行うことで適用できていないPCを探し出すことができます。そのPCに対して更新プログラムを強制適用することも可能です。

このようなサイクルを行うためには、脆弱性監査となるインベントリ収集を毎日行うことが最適です。

◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇

■■関連記事■■

感染症対策で自宅へ持ち帰るPCのテレワークセキュリティチェックポイント

緊急対応によりBitlockerで保護したノートPCをテレワーク用として社外へ持ち出す

WSUSからパッチ更新していたPCを持ち帰ってテレワークしている場合は要注意