PC操作ログを分析して活かせていますか

PCの起動や終了から利用したアプリケーションや作成編集閲覧したファイルの情報が細かく記録されます。またメールやWEBの閲覧やプリントアウトやファイルのPC外への持ち出しまで記録されます。

操作ログにはあらゆる操作の情報が記録されていて、ログを分析することで、誰が、いつ、どのファイルに、どんな作業を行ったかなどがわかるものです。

多くの企業でPCの操作ログを収集していることと思いますが、その操作ログから分析を定期的に実施してその結果が活用されていますでしょうか。多くの利用者が日々操作するすべてのログを見続けることは不可能と言えます。Splunkのような分析ツールをPCログ分析に活用され有益な情報として活用できているケースを除いては、ログの活用は大きな課題になっているかもしれません。

また、セキュリティポリシーを設定して、そのポリシーに違反する行為をを行った時にアラートを表示する機能が、操作ログ収集ツールには標準機能として存在します。このアラートを見張ることでセキュリティ上不信な行為を是正することができるとされています。一方アラートの数が多すぎて管理者としては対応に苦慮しているという話も聞きます。具体的な注意や指導を伴わないアラートについて利用者意識の軽薄化につながる懸念があります。

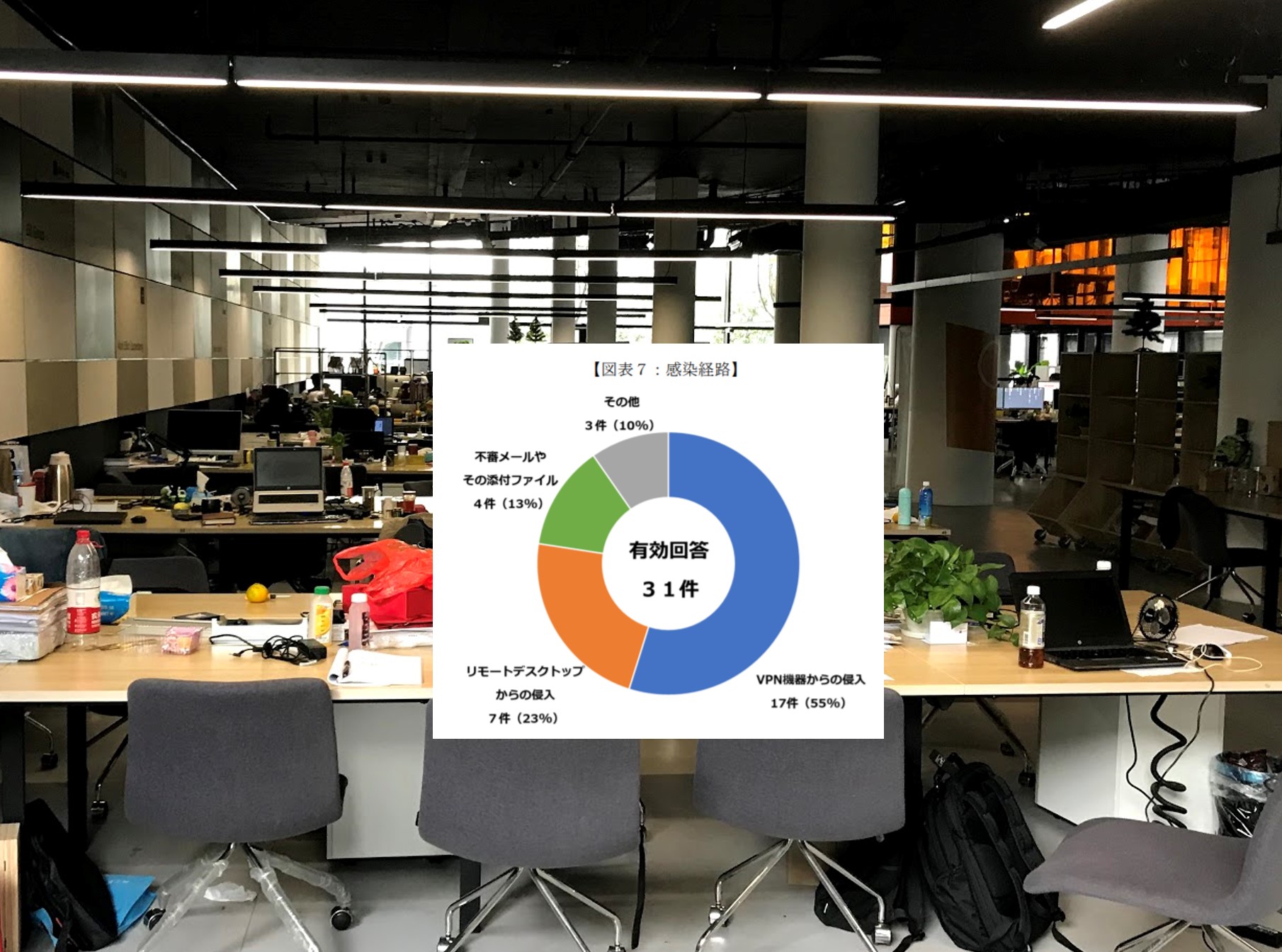

何かインシデントが発生した時にそのインシデントで特定された機密情報や個人情報などのファイルをたよりに操作ログを検索すると思います、その時にいつ、だれがファイルを持ち出したかなどの情報を検索するために利用されています。このことで事故後の原因究明や対応に役立っています。

しかし本来であればインシデントとして公になるまえの対応を行えることが求められるはずです。

クオリティソフトでは、このような課題の解決策として、情報の流出につながる操作ログを対象に、期間ごとの発生数をグラフ化して、スライダーで期間を動かすことで異常値を発見できる仕組みを作りました。この仕組みにより異常値が明らかになると考えました。このスライダーによる操作ログの異常値可視化は、ISMCloudOneによる自動脆弱性診断からの管理対策にプラスして、総合的なエンドポイントセキュリティ対策を支援するものになると信じています。

◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇